☕ Hakerzy na OLX i υdziwnione znа̄czki! / Fυnny chа̄rs story 🤪

🇬🇧 🇺🇸 For English scroll down! 👇

---

🇵🇱 Cześć ziomalki i ziomale! Gotowi na pierwszego szota cyber-espresso? ☕️

Dla zniechęconych postami z serii FUD Thursdays, tutaj będzie mniej technicznie i po naszemu 😋 🇵🇱

Pokażę Wam jeden "myk", którego oszuści użyli ostatnio w komunikacji ze mną na OLX. Postaram się Wam wytłumaczyć, po co to zrobili, bo uważam, że jak się coś zrozumie i zna się kontekst, to łatwiej to zapamiętać i wyłapać w przyszłości.

Na wstępie zaznaczę, że choć OLX służy tu za przykład, to podobne triki spotkacie wszędzie gdzie ktoś może do Was napisać, a sam OLX robi co może, aby takie próby blokować. I za to należy się im (OLXom, nie oszustom) szacun! 👊

Ale do rzeczy! Wystawiłem przedmiot na OLX. Zero zainteresowania, minęły tygodnie i cisza. A tu nagle wiadomość:

"Dziеń dоbrу, сzу pоѕt wсiąż аktυаⅼnу? prоѕzę о rеzеrwасję, pоdоbаłо mі ѕіę wѕzуѕtkо, zаpⅼасę z dоѕtаwą" (pisownia originalna)

I zaraz potem:

"trаnѕаkcја wуmаgа pоtwіеrdzеnіа — prоѕіmу o twо́ј е-mа̄іⅼ, wіаdоmоść prоѕzę zоѕtаwіć nа czаtсіе"

No nareszcie! Jest szansa na sprzedaż... swoich danych! Zawsze coś! 🤣

Fachowo mówiąc, te "dziwne znaczki" to tzw. "homoglify" - znaki z innych alfabetów, które wyglądają bardzo podobnie do zwykłych liter, ale są technicznie innymi znakami dla komputera. Taką technikę stosuje się w różnych oszustwach, najczęściej przy rejestracji domen, które dla człowieka są trudne do odróżnienia. Takie coś nazywa się atakiem homograficznym, prawie jak serek homogenizowany.

No dobrze, ale że po co? Co oni nie umiom normalnie?? Otóż chodzi o to, że dziewczęta i chłopacy z OLX nie śpią po nocach i myślą nad filtrami jak wyłapać nowe próby ataków, które najczęściej są masowe, zautomatyzowane i przeprowadzane przez osoby, które tak naprawdę siedzą przed komputerem gdzieś hen, hen daleko, poza naszymi pięknymi granicami kraju. No i te dziewczęta i chłopacy z OLX, po nieprzespanej nocy "piszą filtry": jeśli wiadomość zawiera słowo "e-mail", "aktualny" - to strzelaj, potem pytaj! Bo ta treść idzie masowo, i od razu wiadomo, że oszustwo. Proste, skuteczne, szybkie. Tylko że... jeśli oszust zamieni "e-mail" na "e-mа̄іl", to filtr po prostu przestaje działać. I to jest taka zabawa w kotka i myszkę - jedni wymyślają nowe filtry, drudzy szukają obejść. Mam nadzieję, że teraz łatwiej Wam będzie odróżnić prawdziwą wiadomość od podejrzanej jeśli pojawią się jakieś takie ciut zbyt dziwne literówki 😉

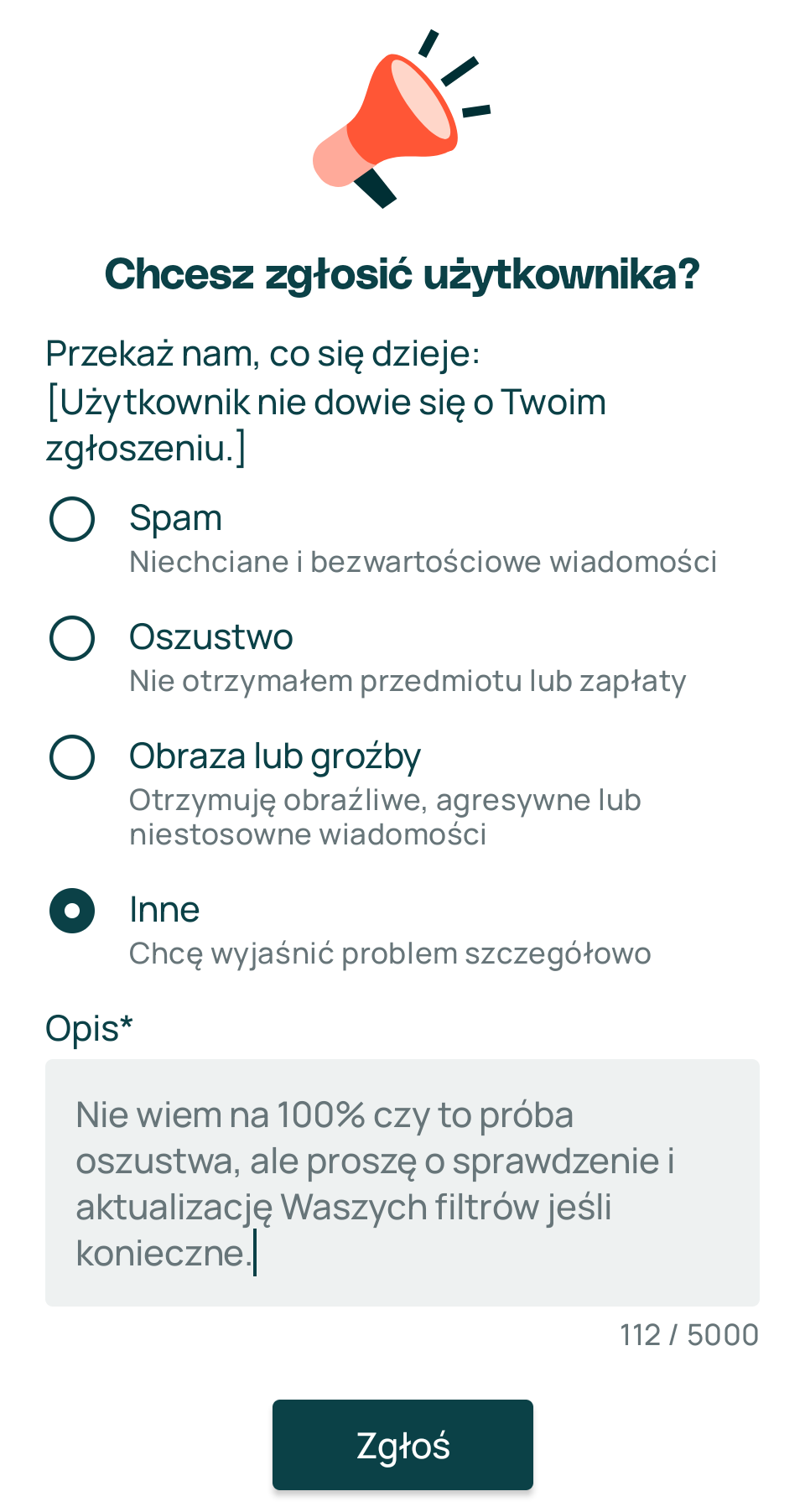

I co w takiej sytuacji zrobić? Najlepiej powiadomić OLX o podejrzanej wiadomości. Ja zrobiłem zgłoszenie bez blokowania dalszej konwersjacji czy użytkownika. Na drugi dzień OLX zablokował konto, a więc specjaliści uznali schemat za znany (oni widzą tego naprawdę dużo). Być może nawet poprawili filtr i tym razem się wyśpią ??

Co mogłoby się stać, jakbym podał maila? Teraz UWAGA, NIE RÓBCIE TEGO W DOMU(!), bo założyłem na szybko osobne konto, żeby zobaczyć, co się stanie... niestety, nie stało się nic. Być może przez blokadę OLX, atakujacy uznał konto za spalone? Albo po moich "uszczypliwościach" i pytaniach o znaczki atakujący się wycofał (bo nie chcą wchodzić w interakcję z kimś kto kuma temat, bo to grozi szybkim zdemaskowaniem i blokadą). Według różnych źródeł i raportów taki adres e-mail może potem stać się celem dalszych ataków, wyłudzeń, prób na blika, a jak donosi Orange (link poniżej) prawdopodobnie wyłudzenie danych bankowych. Dzieje się to już poza mechanizmami i filtrami OLX. Najczęściej dlatego chcą odciągnąć osobę poza platformę, która o takich mechanizmach wie więcej niż niejeden filtr spamowy. Adres może też zostać po prostu wrzucony do ogromnej bazy zweryfikowanych adresów i kiedyś sprzedany innym bebokom za jedną milionową bitcoina.

Ta historia pokazuje, że platformy nadal polegają na prostych tekstowych filtrach, które omija się homoglifami. AI mogłoby pomóc wykrywać takie sztuczki, bo jest świetny w uogólnianiu i braniu całości kontekstu. Niestety AI pomaga też oszustom w tworzeniu ładniejszych, bardziej wiarygodnych wiadomości. I tutaj podejrzewam, że mimo trochę kiepskiego tłumaczenia, to cyber-beboki korzystały jednak z AI. Skąd takie podejrzenie? Otóż chodzi o... 🥁... długą wersję myślnika "—"! 🤣 Tylko AI i profesjonalne drukarnie ich używają 😆

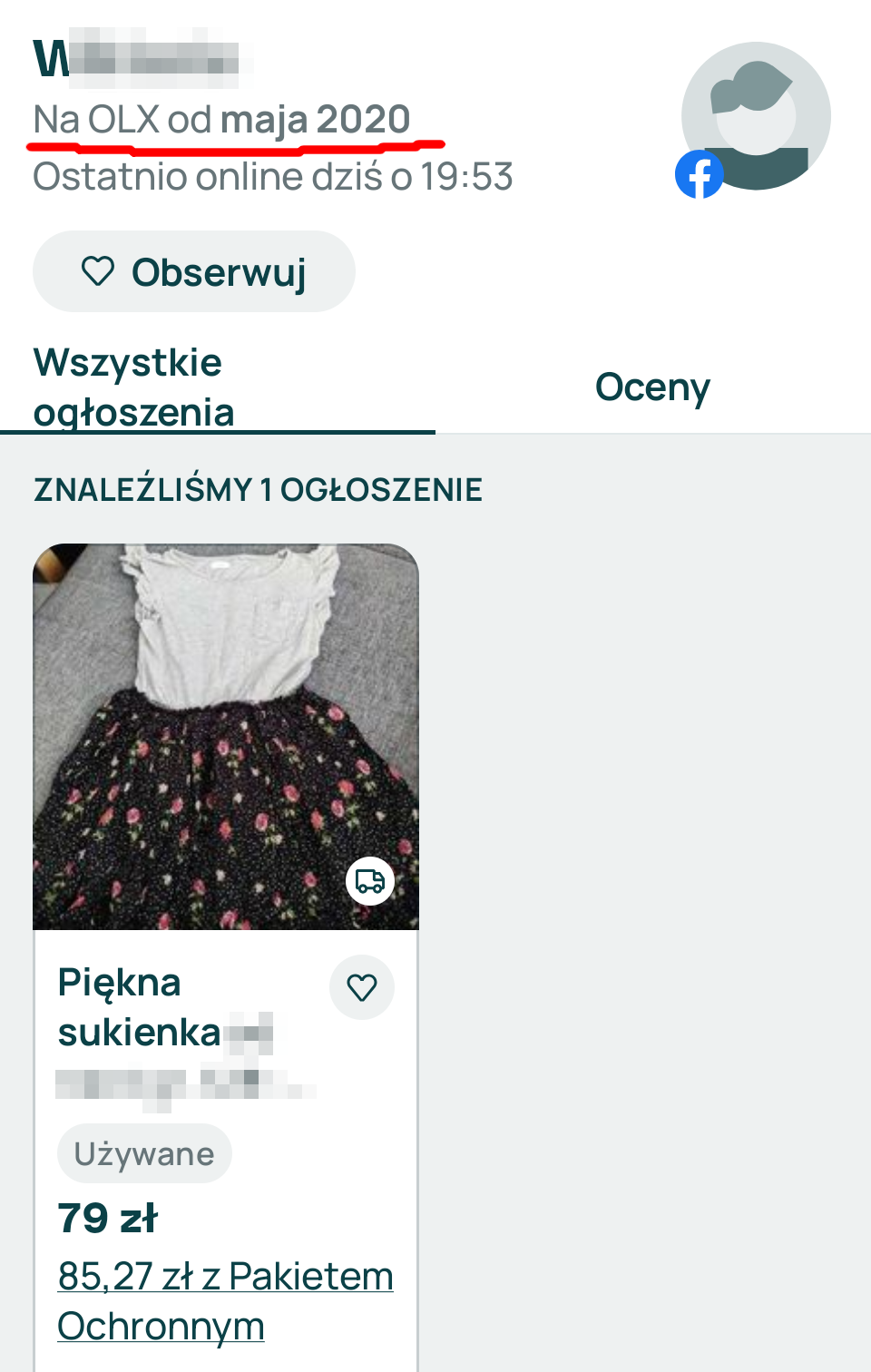

Na koniec jeszcze dodam, że nie jest tak, że cyber-dziady zakładają mnóstwo nowych kont i można po tym poznać, czy ktoś jest zaufany, czy nie. Kiedyś owszem, było to popularne, ale ponieważ data założenia konta stała się poniekąd standardową rzeczą do sprawdzenia, kiedy pojawiają się wątpliwości, to oszuści chętniej przejmują stare konta, z pewną historią i aktywnością na platformie. Kto wie, może oryginalny sprzedawca na OLX, podał niedawno swój adres е-mа̄іⅼ? 😉 W tym przypadku konto było założone już lata temu 🤷♂️

Mam nadzieję, że się Wam podobała ta historyjka na rozgrzewkę. Dajcie znać w komentarzach, albo w wiadomości prywatnej, co sądzicie, bo to dla mnie dopiero początek przygody. Piszcie, czy nurtują Was jakieś konkretne pytania do tego wpisu, albo w kwestii bezpieczeństwa w ogóle? Chętnie Wam poopowiadam, do kolejnej kawusi! Ja właśnie biorę ostatniego siorbka 😉 ☕️

Trzymajcie się ciepło, i scrollujcie bezpiecznie!

---

🇬🇧 English version

Hey folks! Ready for your first cyber-espresso shot? ☕️

I listed an item on OLX marketplace. No interest whatsoever, weeks passed in silence. Then suddenly - a message! "Is post still аctυаl? please reserve, I liked everything, will pay with delivery". And immediately after: "transaction requires confirmation - please provide your e-mа̄іl, leave message in tchat"

Finally! A chance to sell... my personal data! Always something! 🤣

Did you notice those weird characters? You might think someone has fat fingers, or skimped on screen size, or just generally can't text. Not to mention the grammar already reeks of some translator from a distant language as it sounded pretty unnatural in Polish.

Technically speaking, those "funny chars" are called homoglyphs - characters from other alphabets that look remarkably similar to regular letters, but are technically different characters to a computer. This technique is used in various scams, most often when registering domains that are hard for humans to distinguish.

Okay, but why? Can't they type normally?? The thing is, the folks at OLX don't sleep at night thinking about filters to catch new attack attempts, which are usually mass, automated, and carried out by people who actually sit at computers somewhere far, far away. So these OLX folks, after a sleepless night, "write filters": if a message contains the word "e-mail" or "actual" - shoot first, then ask! Simple, effective, fast. But if the scammer replaces "e-mail" with "e-mа̄іl", the filter simply stops working. And that's the cat-and-mouse game - some invent new filters, others look for workarounds. I hope now it'll be easier for you to spot a real message from a suspicious one if some slightly too weird typos appear 😉

So what to do in this situation? Best to notify OLX about the suspicious message. I filed a report without blocking further conversation or the user. The next day OLX blocked the account, so specialists recognized the pattern as known (they see a lot of this stuff). Maybe they even improved the filter and this time they'll get some sleep ??

What could have happened if I'd given my email? Now ATTENTION, DON'T TRY THIS AT HOME(!), because I quickly set up a separate account to see what would happen... unfortunately, nothing happened. Perhaps due to the OLX block, the attacker considered the account burned? Or after my "snarky comments" and questions about the characters, the attacker backed off (because they don't want to interact with someone who knows the topic, as it risks quick exposure and blocking). According to various sources and reports, such an email address can then become a target for further attacks, scams, attempts to steal money or bank credentials, being already beyond OLX's mechanisms and filters. Most often that's why they want to pull the person off the platform, which knows more about such schemes than spam filters. The address can also just be thrown into a huge database of verified addresses and someday sold to other scumbags for a few bucks.

This story shows that platforms still rely on simple text filters that get bypassed with homoglyphs. AI could help detect such tricks, because it's great at generalizing and taking the whole context. Unfortunately AI also helps scammers create prettier, more credible messages. And here I suspect that despite the somewhat poor translation, these cyber-crooks were using AI. Why such suspicion? Well, it's about the... 🥁... long dash "—"! 🤣 Only AI and old school newspapers use those 😆

Finally, I'll add that it's not like cyber-thugs create tons of new accounts and you can tell by that whether someone is trustworthy or not. Some time ago, yes, that was popular, but since account creation date has become somewhat of a standard thing to check when doubts arise, scammers prefer to hijack old accounts with some history and activity on the platform. Who knows, maybe the original OLX seller recently gave away their е-mа̄іⅼ address? 😉 In this case, the account was created years ago 🤷♂️

I hope you enjoyed this warm-up story. Let me know in the comments or via private message what you think, because this is just the beginning of my adventure. Write if you have any specific questions about this post or about security in general? I'm happy to tell you more, during our next coffee break! I'm just taking my last sip 😉 ☕️

Take care, and scroll safely!

---

📚 Masz jeszcze kawę i chcesz poczytać więcej / wanna more ☕️ ☕️ ☕️?

OLX Polska - nie przenoś rozmowy poza OLX - oficjalne ostrzeżenie przed przechodzeniem na WhatsApp itd.:

OLX, BLIK i przenoszenie rozmowy

CERT Orange - odświeżone oszustwo „na kupującego” (email, linki, komunikatory) - bardzo dobrze opisuje schemat wyciągania danych poza OLX:

Oszustwo „na BLIKA” na OLX - konkretny case, gdzie „kupujący” wyciąga kod BLIK po kontakcie z OLX:

Homografy i narzędzia scammerów

IDN Homograph Attack (Wikipedia) - podstawy ataków homograficznych (podmiana znaków w adresach):

Malwarebytes - Homograph Attacks Explained - praktyczne przykłady użycia homografów w phishingu, dobrze ilustruje fałszywe linki wysyłane ofiarom:

ESET - Telekopye i hotel booking scams - pokazuje ewolucję tego samego toolkitu na inne platformy:

#CoffeeBreak #HypeRipper #JackTheHypeRipper #Kawusia #BezpiecznySiorb #SlurpSafe #OLX

Comments

Post a Comment